Explora Nuestro Blog

Descubre análisis, tutoriales y las últimas novedades en ciberseguridad

PromptLock: El Amanecer del Ransomware con IA – Análisis Profundo del Hallazgo de ESET

ESET descubre PromptLock, el primer ransomware impulsado por IA que usa gpt-oss:20b de OpenAI vía la API Ollama para generar scripts Lua...

The Tea App Data Breach: A Double Exposure of Security Failures

Two critical data breaches in the span of one week have exposed the sensitive personal information of thousands of Tea app users, revealing...

Critical Infrastructure Under Siege: Notable Cyber Attacks and Threats on August 2, 2025

Today saw the exposure of a sweeping SAP exploit by China-linked groups affecting hundreds of global critical systems, while ransomware and...

ALERT:Major Global Cyber Attacks and Critical Vulnerabilities Reported on July 15, 2025

Today's cyber threat landscape is marked by global ransomware activity, large-scale data breaches, and active exploitation of a critical SAP...

Critical Cyber Threats and Patch Alerts Dominate Headlines on July 14, 2025

A surge in zero-day vulnerabilities, high-profile data breaches, and ongoing ransomware flare-ups has cybersecurity teams worldwide on high alert today.

Emerging Cyber Threats:Major Malware and Ransomware Attacks Unfold on July 13, 2025

Ransomware affiliates are escalating attacks with new tactics, while advanced malware and critical vulnerabilities pose urgent risks to...

Critical Cyber Threats Surge:Massive Breaches and Ransomware Escalate on July 12, 2025

Major ransomware attacks and data breaches are impacting global enterprises and millions of individuals, with new vulnerabilities actively...

Critical Cyber Threats Surge:Citrix Exploits and Major Retail Cybercrime on July 11, 2025

Active exploitation of a Citrix gateway vulnerability and UK arrests for major retail ransomware highlight a day of urgent cyber risk and law...

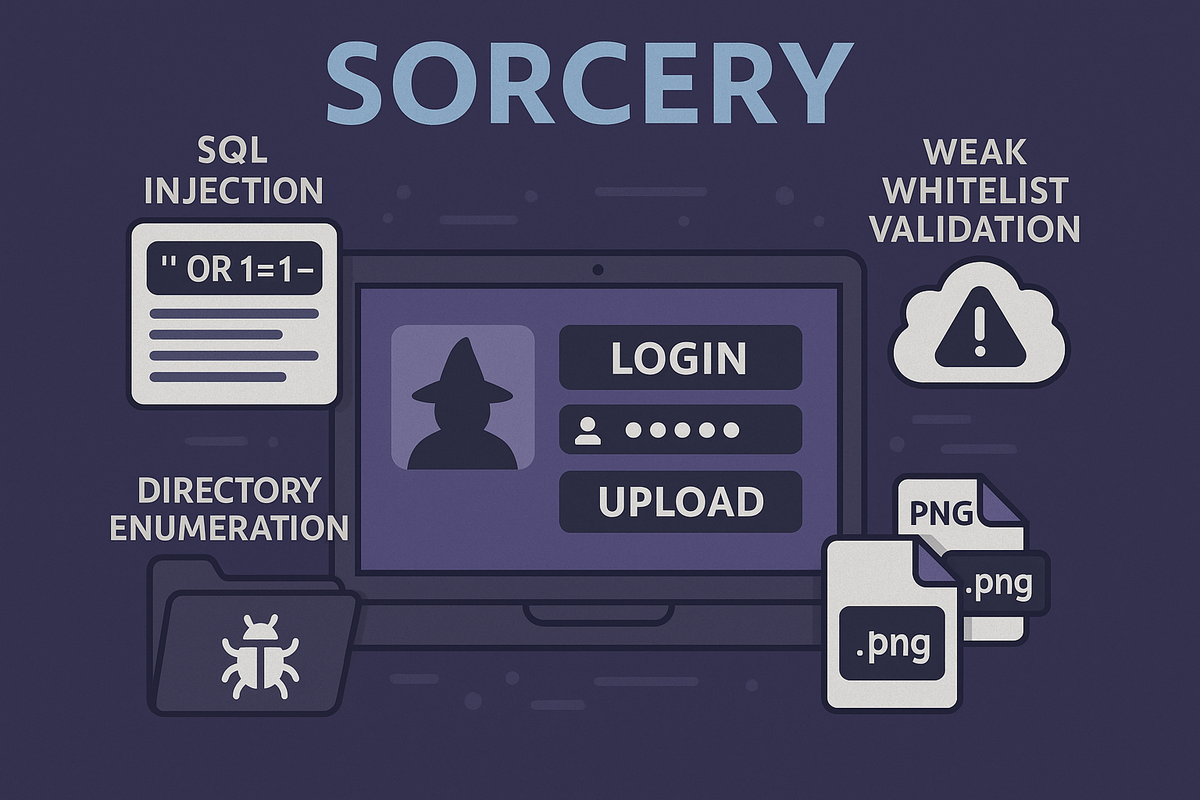

HTB - Sorcery

🔒 Este contenido está protegido con contraseña.

HTB - DarkCorp

🔒 Este contenido está protegido con contraseña.

The Growing Threat: The Dark side of AI and LLMs

Criminals exploit AI and large language models to automate attacks, craft convincing phishing, bypass defenses, and accelerate malware...